Cyber Attack là gì? Các xu hướng phổ biến của tấn công mạng

Thịnh Văn Hạnh

14/09/2023

1325 Lượt xem

Chia sẻ bài viết

Cuộc tấn công mạng (cyber attack) là một hành động hoặc loạt hành động có mục tiêu nhằm vào hệ thống máy tính, mạng, thiết bị điện tử, hoặc dữ liệu của một tổ chức hoặc cá nhân. Mục đích của các cuộc tấn công này có thể là vi phạm bảo mật, gây ra thiệt hại, đánh cắp thông tin quan trọng, hoặc làm gián đoạn hoạt động bình thường của hệ thống.

Tóm Tắt Bài Viết

Cyber Attack là gì?

Cuộc tấn công mạng, còn được gọi là cyber attack, là một hành động mà các tội phạm công nghệ cao, hay còn gọi là cybercriminals, thực hiện bằng cách sử dụng một hoặc nhiều máy tính để tấn công vào các hệ thống mạng hoặc các máy tính khác. Mục tiêu của cuộc tấn công có thể là làm cho máy tính trở nên vô hiệu, đánh cắp thông tin quan trọng hoặc thậm chí tận dụng máy tính đó để khởi đầu các cuộc tấn công khác.

Các tội phạm công nghệ cao sử dụng nhiều phương pháp khác nhau để thực hiện cuộc tấn công mạng. Một số phương pháp phổ biến bao gồm sử dụng malware để xâm nhập vào hệ thống, tiến hành các cuộc tấn công bằng cách chèn lệnh (command injection), gửi các thư điện tử giả mạo để lừa đảo (phishing), mã hóa dữ liệu và yêu cầu tiền chuộc (ransomware), cũng như tấn công bằng cách quá tải hệ thống (DDoS), và nhiều phương pháp khác nữa. Điều này tạo ra một loạt tình huống nguy hiểm và ảnh hưởng xấu có thể ảnh hưởng đến cả cá nhân và tổ chức bị tấn công.

Thực trạng Cyber Attack hiện nay

SolarWinds Sunburst Attack

Hiện tại, toàn cầu đang đối mặt với một loại tấn công mạng thuộc thế hệ thứ năm, được xem là cực kỳ tinh vi và phức tạp. Cụ thể, các chuyên gia đã đặt tên nó là “Sunburst,” và đây được coi là một dạng tấn công đáng chú ý và nghiêm trọng nhất từ trước đến nay. Theo các thông tin được công bố, cuộc tấn công Sunburst đã tác động mạnh mẽ đến cả chính phủ Hoa Kỳ và nhiều tổ chức tư nhân khác.

Các hacker đã thực hiện cuộc tấn công Sunburst bằng cách núp vào các bản cập nhật phần mềm của SolarWinds thông qua việc chèn một cửa sau (backdoor). Thông qua việc này, hơn 18.000 công ty và tổ chức chính phủ đã tải về các tệp Trojan được giấu kín trong các bản cập nhật. Sử dụng cửa sau mà họ đã tạo ra, các hacker đã có khả năng theo dõi và truy cập vào dữ liệu của các tổ chức một cách không được phép.

Ransomware Attack

Trong những năm gần đây, ransomware đã bắt đầu xuất hiện và phát triển lại mạnh mẽ. Ngay cả các cơ quan chính quyền địa phương và tổ chức quy mô nhỏ cũng đã trở thành nạn nhân của loại tấn công này. Hiện nay, việc chuyển đổi sang Công nghệ Thông tin và Truyền thông (KTS) đang dần làm phai mờ sự quan trọng của mạng truyền thống. Các dịch vụ dựa trên đám mây và sự phổ biến ngày càng tăng của điện thoại di động cũng đang thúc đẩy sự mở rộng của các vector tấn công. Điều này có nghĩa là các hacker có nhiều hơn các phương thức để tiến hành tấn công.

Theo đánh giá từ Check Point Research, trong quý 3 năm 2020, số lượng tấn công ransomware hàng ngày đã tăng hơn 50% so với nửa đầu năm. Trong số này, ngành chăm sóc sức khỏe là lĩnh vực phải chịu nhiều cuộc tấn công nhất.

Những cuộc tấn công này không ngừng gia tăng cả về tần suất và tính mạnh mẽ. Cùng với sự gia tăng này, các hậu quả tác động lên doanh nghiệp cũng tăng theo cấp số nhân. Hiện nay, hai loại ransomware nguy hiểm nhất được gọi là “Maze” và “Ryuk”.

Xu hướng của Cyber Attack là gì?

Trong bài báo cáo giữa năm của mình, Check Point Research đã cung cấp các bản phân tích trong năm về xu hướng của Cyber Attack trên toàn thế giới. Trong đó có các loại hình: malware, ransomware, mobile và cloud malware.

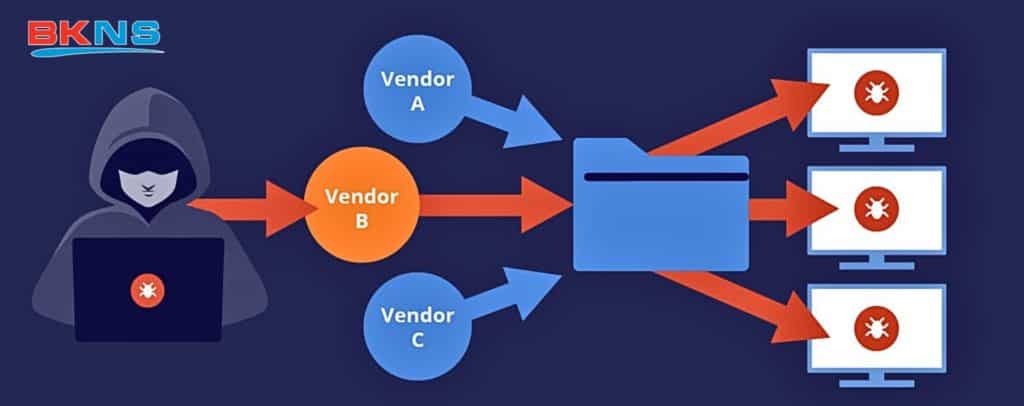

Tấn công vào chuỗi cung ứng phần mềm

Trong tấn công chuỗi cung ứng phần mềm, các hacker thường cài đặt mã độc vào phần mềm. Cụ thể là thông qua việc sửa đổi và lây nhiễm một trong các block mà phần mềm dựa vào. Như các chuỗi vật lý, sức mạnh của chuỗi cung ứng phần mềm cũng dựa vào khả năng liên kết.

Các cuộc tấn công chuỗi cung ứng phần mềm có thể được chia thành hai loại chính. Đầu tiên là các cuộc tấn công đã xác định rõ mục tiêu. Sau đó, các hacker sẽ quét danh sách nhà cung cấp của mục tiêu. Từ đó tìm ra liên kết yếu nhất để xâm nhập vào. Trong tấn công ShadowHammer, các hacker cấy mã độc vào tiện ích ASUS Live Update. Sau này, chúng có thể cài đặt backdoor trên hàng triệu máy tính từ xa khác.

Loại thứ hai, chuỗi cung ứng phần mềm được dùng để tấn công càng nhiều người dùng càng tốt bằng cách định vị một liên kết yếu nhưng có bán kính phân phối lớn. Một ví dụ của loại tấn công này là cuộc tấn công nhắm vào PrismWeb – một nền tảng thương mại điện tử. Trong đó, các hacker đã cấy một script, quét nhanh qua các thư viện JavaScript được sử dụng bởi các cửa hàng trực tiếp. Từ đó gây ảnh hưởng đến hơn 200 cửa hàng online của các campus đại học tại Bắc Mỹ.

Tấn công Phishing

Phishing là một phương thức tấn công mạng phổ biến và tiếp tục là một trong những nguy cơ quan trọng đối với bảo mật mạng. Những kỹ thuật hiện đại đã làm cho việc vượt qua các biện pháp bảo mật email trở nên dễ dàng hơn đối với các hacker. Điều này cho phép họ thực hiện các hành động như tống tiền người dùng hoặc lừa đảo họ bằng cách giả mạo danh tính người khác. Hai hình thức lừa đảo có sự gia tăng mạnh mẽ nhất hiện nay là sextortion scam và BEC, theo báo cáo của Check Point. Đặc biệt, cả hai hình thức này không nhất thiết phải chứa các tập tin đính kèm hay liên kết độc hại, điều này khiến chúng khó phát hiện hơn.

Vào tháng Tư năm 2020, một chiến dịch sextortion thậm chí đã giả mạo CIA. Các hacker đã gửi cảnh báo đến người dùng, thực hiện việc phân phối và lưu trữ nội dung khiêu dâm với những trẻ em. Họ đồng thời yêu cầu nạn nhân trả 10.000 USD bằng Bitcoin.

Các email lừa đảo thường sử dụng mã hóa, kết hợp hình ảnh của tin nhắn được mã hóa trong thư điện tử. Đồng thời, họ sử dụng các mã phức tạp kết hợp văn bản thông thường với các ký tự HTML. Bên cạnh đó, việc ứng dụng kỹ thuật kỹ năng xã hội, chẳng hạn như cá nhân hóa nội dung thư điện tử, giúp các kẻ lừa đảo tránh qua các bộ lọc chống thư rác. Điều này giúp họ xâm nhập vào hộp thư email của nạn nhân.

Tấn công vào cloud

Sự lan rộng của môi trường đám mây đã dẫn đến việc gia tăng các cuộc tấn công nhắm vào tài nguyên và dữ liệu nằm trong nền tảng này. Sai sót trong việc cấu hình và quản lý không tốt của các tài nguyên đám mây được coi là nguy cơ phổ biến nhất đối với môi trường đám mây. Cả hai nguyên nhân này đã liên tục đứng đầu trong cả năm 2018 và 2019 về mức độ nguy hiểm. Đặc biệt, các vấn đề cấu hình sai sót đã góp phần gây ra nhiều tình huống mất dữ liệu đáng chú ý tại các tổ chức trên khắp thế giới trong năm 2020.

Các chiến dịch khai thác tiền điện tử trên nền đám mây cũng đang trở nên ngày càng phổ biến với việc sử dụng nhiều kỹ thuật tinh vi hơn. Điều này làm cho các hacker khó bị phát hiện bởi các biện pháp bảo mật cơ bản của đám mây. Bên cạnh đó, các nhà nghiên cứu tại Check Point cũng đã ghi nhận một sự gia tăng đáng kể trong số lượng các cuộc tấn công nhằm vào cơ sở hạ tầng đám mây công cộng.

Tấn công thiết bị di động

Các hacker đang ngày càng áp dụng các kỹ thuật tấn công vào lĩnh vực di động. Banking malware đã thành công trong việc xâm nhập vào thế giới của di động, với mức tăng hơn 50% so với năm 2018. Sự phổ biến ngày càng tăng của các ứng dụng ngân hàng di động cũng đóng góp vào việc này. Do đó, các loại malware có khả năng đánh cắp dữ liệu thanh toán, thông tin đăng nhập, và số dư tài khoản ngân hàng của người dùng.

Cách ngăn chặn Cyber Attack là gì?

Theo Check Point, thực tế là có đến 99% doanh nghiệp không thể đảm bảo mức độ bảo vệ hiệu quả trước các cuộc tấn công mạng. Tuy vậy, việc ngăn chặn Cyber Attack vẫn hoàn toàn khả thi. Một yếu tố quan trọng để chống lại Cyber Attack là việc xây dựng một kiến trúc bảo mật mạng end-to-end, bao gồm nhiều tầng bảo vệ lan rộng từ các mạng, thiết bị kết nối, đến các thiết bị di động và môi trường đám mây. Với kiến trúc phù hợp, chúng ta có khả năng quản lý nhiều tầng bảo mật một cách hiệu quả, bao gồm việc giám sát toàn bộ môi trường mạng, dịch vụ đám mây và cơ sở hạ tầng di động.

Hơn nữa, có một số phương pháp quan trọng có thể giúp ngăn chặn Cyber Attack hiệu quả:

- • Duy trì ổn định an ninh.

- • Tập trung vào phòng ngừa hơn là phát hiện.

- • Kiểm soát tất cả các vector tấn công.

- • Áp dụng các công nghệ tiên tiến nhất.

- • Liên tục cập nhật nhận thức về các mối đe dọa.

Kết luận

Trong thế giới số hóa ngày nay, hiểu về Cyber Attack là điều vô cùng quan trọng. Như chúng ta đã thảo luận trong bài viết này, Cyber Attack là một mối đe dọa ngày càng phức tạp và tiềm ẩn nguy cơ lớn đối với cả cá nhân và tổ chức. Việc nắm bắt các xu hướng phổ biến của tấn công mạng giúp chúng ta trang bị cho mình kiến thức và cách phòng ngừa.

Hãy luôn cảnh giác và duyệt web một cách an toàn, bảo vệ thông tin cá nhân và dữ liệu quan trọng của bạn. Cybersecurity không bao giờ là một vấn đề quá lớn để xem xét, và việc nắm bắt các xu hướng tấn công mạng có thể giúp bạn duyệt qua thách thức này một cách an toàn và tự tin hơn.

Trên đây là những kiến thức về tấn công mạng cyber attack mà BKNS muốn gửi tới bạn. Hy vọng đến đây bạn đã hiểu Cyber Attack là gì, các hình thức tấn công thường gặp và cách xử lý.

>Xem thêm:

Trojan là gì? Hướng dẫn cách phòng tránh virus Trojan tấn công

Tấn công Deface là gì? Cách phát hiện và khắc phục hiệu quả?